고정 헤더 영역

상세 컨텐츠

본문

※ CISA 시험 공부하면서 요약 정리한 것으로 일부 중복된 내용 또는 오류가 있을 수 있습니다.

1. 전사 거버넌스와 IT 거버넌스

■ 거버넌스 (Governance)

- 사전적 의미 : 통치, 관리, 통치 방식 | 공동의 목표를 달성하기 위하여, 주어진 자원 제약 하에서 모든 이해 당사자들이 책임감을 가지고 투명하게 의사결정을 수행할 수 있게 하는 제반 장치

- 업무적 의미 : 경영에서는 조직을 지휘하고 통제하는 체계를 말하며, 기업에서는 목표를 충족할 계획 개발과 통제 프로세스라고 할 수 있다.

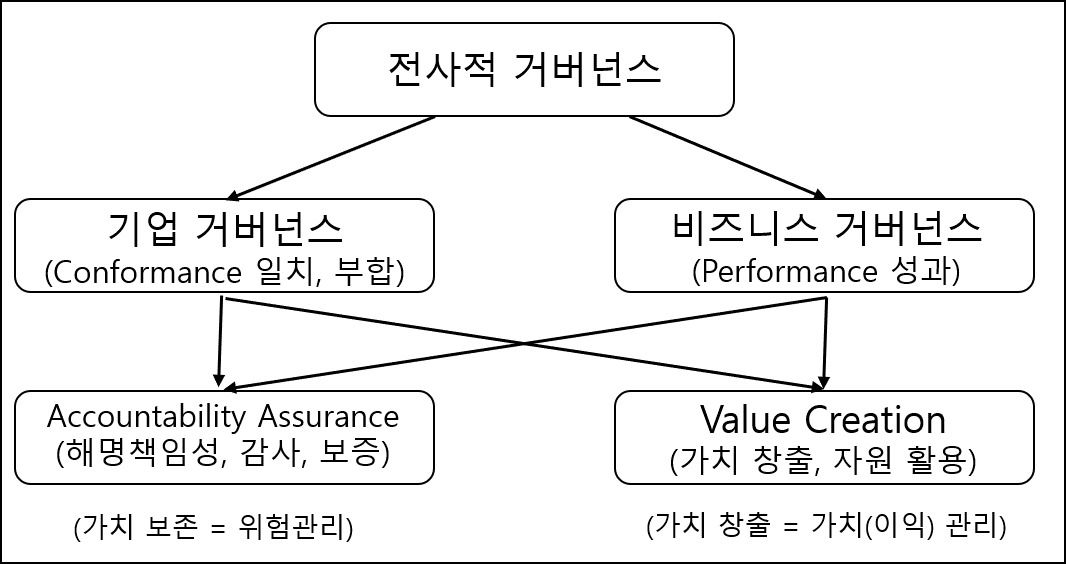

■ 전사 거버넌스(Enterprose Governance) 프레임워크

■ IT 거버넌스 (ITG) / 정보보호 거버넌스 (ISG)

- BSP (Business Strategy Plannig : 기업 전략 기획)

- ISP (Information Stategic Planning : 정보 전략 기획) : 비즈니스, 프로세스를 개선하기 위해 정보기술(정보시스템)에 투자하는 장기적인 방향성

2. 신규 이슈

■ IT 거버넌스 (IT Governance) 및 관리

- Business Intelligence (BI : 비즈니스 인텔리전스)

- TTA 정보통신용어 사전에서 Business Intelligence에 대한 설명

- 기업에서 데이터를 수집, 정리, 분석하고 활용하여 효율적인 의사 결정을 하도록 하는 어플리케이션과 기술의 집합을 말함.

- 기업 경영에서 방향설정 역할을 수행하는 것으로, 비즈니스 인텔리전스(BI) 어플리케이션은 의사 결정 지원 시스템, 조회 및 응답, 올랩(OLAP), 통계 분석, 예측 및 데이터 미이닝 등이 기본이 되나, 필연적으로 기업의 데이터베이스와 데이터 웨어하우스(DW), 기업 자원 관리(ERP) 등과도 관련이 있으므로 넓은 의미로는 이 모든 분야를 포함하기도 한다.

- Business Intelligence (BI)의 필요성

- 지금 현재의 비즈니스 복잡성과 규모의 변화

- 경쟁 우위 (Competitive advantage) 추구

- 법적인 요구사항 특히 국제협약 등 - 예) EU GDPR

Cf. CPPG (Certified Privacy Protection General) 개인정보관리사

- 위험관리 순서 (구체적)

- (정보) 자산 식별

- (정보) 자산의 위협과 취약성 평가

- (정보) 자산의 영향 평가

- 위험 계산 (계량화)

- 위험 평가와 대응

3. 기업 거버넌스와 IT 거버넌스

■ 기업 거버넌스 (Corprate Gvoernance or Enterprise Gvoernance)

- 다음과 같은 목표를 달성코자 기업 내 모든 활동에 대한 지시, 보고, 통제 시스템으로서 이사회와 임원급 경영진이 행사하는 책임 및 실무의 집합이다.

- 전략적 방향 제시

- 목적 달성의 보증

- 적절한 위험 관리에 대한 보증

- 기업의 책임 있는 자원 사용에 대한 검증

- 윤리적 책임 : ISO26000(CSR)

■ IT 거버넌스 (IT Gvoernance)

- 조직의 IT가 조직의 전략과 목적을 지원하고 확장하는 것을 보증하기 위한 리더쉽, 조직 구조 및 프로세스로 구성되며 기업 거버넌스의 일환으로서 IT 거버넌스 역시 이사회와 임원급 경영진의 책임이다.

■ IT 거버넌스 (IT Gvoernance)의 목적

- IT 거버넌스의 취지 (Purpose)는 IT 노력 (Endeavors)을 지휘하고, IT 성과가 다음의 목적을 달성하게 하는 것이다.

- IT와 기업의 연계 및 약속한 효익의 실현

- 기업이 기회를 이용하고 효익을 극대화할 수 있게 하기위한 IT의 활용

- IT 자원의 책임 있는 사용

- IT 관련 위험에 대한 적절한 관리

- 성과에 대한 측정 기준

4. IT 거버넌스 프레임워크

■ IT 거버넌스 프레임워크

- IT 거버넌스 절차는 IT 목표 설정과 초기 방향 제공으로 시작된다.

- 성과 측정, 목표 비교, 적절한 교정 조치의 순환 체계를 갖는다.

■ IT 거버넌스의 5개 중점 영역

5. IT 거버넌스 핵심 실무 - 표준 IT 균형 점수표

■ Standard IT Balanced Scorecard (BSC)

- 정의 : IT 거버넌스에 적용하는 프로세스 성과 평가 기법

- 사용 목적

- 전략에 대한 전 조직의 공유를 가능케함

- 경영진의 이사회 보고 수단 정립

- 핵심 이해 당사자 간 IT 전략 목표 합의 촉진

- IT의 부가 가치/효과성 입증

- IT 성과/위험/역량 등에 대한 의사소통 제공

- 역할 : IT 전략 위원회와 경영진이 IT와 사업 간의 연계 달성을 도와주는 가장 효과적인 수단 중의 하나

6. IT 거버넌스 핵심 실무 - 위험 관리

■ 위험 관리

- 조직과 조직이 사명을 수행할 수 있는 인력을 보호하는 것

- ALE (Annualized Loss Expectanctcy:연간 손실 예상치) = ARO (Annualized Rate of Occurrence:연간 발생 빈도) X SLE (Single Loss Expectanctcy:단일 손실 예상치)

- 위험 분석 : Qualitative (정량) / Quantitative (정성)

| 단계 | 수행 활동 |

| 위험 평가 | 위험 식별 → 위험 분석 (= 영향 및 빈도 평가 → 대책 수립) |

| 위험 완화 | 위험 완화 대책의 효익 및 비용 분석 → 순위결정 및 구현 |

| 위험 재평가 | 지속적인 평가 및 피드백 |

■ Risk Analysis Model. NIST (위험관리 프로세스 순서)

■ 위험관리의 다각적인 수준에서의 운영

- 운영 수준 : 운영 환경에서의 다양한 위험 고려

- 프로젝트 수준 : PJT 복잡성과 목적 미달 위험을 이해 / 관리 능력

- 전략적 수준 : IT 전략과 사업 전략의 연계

7. IT 거버넌스 감사

■ IS 감사인의 역할

- IT 거버넌스의 성공적인 실행에 매우 중요한 역할을 수행한다.

- 준수 상태를 감시함으로써 실행 중인 It 거버넌스 구상 (Initiative)의 준수상태를 보장한다.

- 실행 중인 IT 거버넌스 구상의 질과 효과 증진에 도움을 구기 위하여 최고 경영자에게 모범 사례를 추천할 수 있다.

■ IT 거버넌스 감사

- 기업 거버넌스와 기업 IS 전략에 관한 정보를 입수하고 이해해야 한다.

- 조직의 전략 수립과 비전 제시 방법론 및 그 결과 그리고 이러한 프로세스의 주기성 등을 평가해야 한다.

■ IT 거버넌스 관련 평가 요소

- IS 기능의 연계성 - 조직 사명, 비전, 가치, 목표, 전략

- IS 기능 성취도 - 사업에 의해 확인된 성과 목표 (효과성 / 효율성)

- 법규, 환경, 정보의 질, 보증, 보안 요구사항

- 조직의 통제 환경과 IS 환경 내의 고유 위험

■ IT 거버넌스 보고서 포함 사항

- 부문 / 기능 / 부서 경계를 넘어 최상위부터 감사 내용을 포함한다.

- 참조문 (Reference State)의 용어가 다음의 내용을 포함하는지 확인하여야 한다.

- 직무 범위 - 기능적 영역과 담당 문제의 명확한 규정 포함

- 보고 라인 - 식별된 IT 거버넌스 문제가 최상위로 전달되는 과정

- IT 감사인의 정보 접근 권한

8. 정보보호 거버넌스 (Information Security Governance)

■ 정보보호 거버넌스의 개요

- 정보의 무결성, 서비스 연속성, 정보자산의 보호에 초점

- 기업 거버넌스의 부분집합으로서 전략적 방향을 제시하며, 목적달성, 적절한 위험관리, 조직자산의 책임 있는 사용, 기업보안프로그램의 성공과 실패가 모니터링됨을 보장

- 정보를 보호하는 리더십, 조직 구조 그리고 프로세스들로 구성

- 이사회와 고위 경영진의 책임

- 기업 거버넌스에 필수적이고 투명한 부분이 되어야 하며, IT 프로렘워크와 연계되어야만 한다.

- 정보보안은 정보의 수명주기에 걸쳐 정보의 보호, 기밀성, 무결성 그리고 가용성과 조직 내 정보의 사용을 다룸

■ 정보보호 거버넌스의 바람직한 6가지 주제 (도메인)

- 전략적 연계 : 조직의 목적을 지원하기 위한 정보보안

- 가치전달 : 조직의 목적을 지원하기 위한 최적화된 정보보안 투자

- 자원관리 : 정보보안지식과 인프라스트럭처의 효과적/효율적 이용

- 위험관리 : 정보자산에 대한 위험 관리/완화, 잠재적 영향을 용인 가능한 레벨로 감소시키기 위하여 적절한 측정을 수행

- 성과측정 : 조직의 목표가 달성되었음을 보장하는 정보보안 거버넌스 지표의 측정, 모니터링 그리고 보고

- 프로세스 통합 : 보안을 위한 조직 내 관리 보증 프로세스들의 통합 (산재한 보안 관련 활동을 통합 관리)

■ 정보보호 거버넌스의 효익

- 고객과의 관계에서의 신뢰성 향상

- 조직의 명성 보호

- 프라이버시 침해 가능성 감소

- 교역 파트너와의 상호작용 시 더 훌륭한 신뢰성 제공

- 전자적 거래처리를 위한 새롭고 더 나은 방법의 가능성

- 예측 가능한 결과물 제시에 의한 운영비용 감소 - 프로세스를 중단시킬 수도 있는 위험요소 완화

■ 정보보호 거버넌스 프레임워크

- 아래의 그림은 비즈니스 목적과 연계된 보안전략 개발에 포함되어야 하는 관계와 참여를 나타내고 있다.

- 비즈니스 전략은 연계를 촉진하기 위하여 위험관리와 정보보안전략의 입력이 된다.

- 전약입력의 균형은 기존 또는 현재 상태와 비교된 향후의 보안상태결정에 기초하며, 비즈니스 프로세스는 보호레벨과 우선순위를 결정하기 위하여 위험평가뿐만 아니라 사업영향평가도 반드시 고려하여야 하고 규제 요구사항들은 정보보안전략에 고려되어야 한다.

- 정보보안전략의 목표들은 비즈니스와 보안 속성에 의하여 정의된 바람직한 상태를 달성하는 것이다.

- 전략은 정보보안목표들을 달성하고자 구현된 하나 이상의 보안프로그램 (Secutiry Programmes)들로 구성된 보안조치의 기초를 제공한다.

- 조치계획 (Action Plan)들은 반드시 가용자원과 제한에 기초하여야 한다.

- 또한, 전략과 조치계획은 성공레벨을 결정하는 정의된 측정지표뿐만 아니라 모니터링을 위한 규정들도 포함하여야 한다.

■ 정보보호 충족요건

- CIA 3요소 : 기밀성 (Confidentiality), 무결성 (Integrity), 가용성 (Availiability)

- 인증과 부인봉쇄 (Authenticity & Non-Repudiation)

■ 정보보호 정책 포함사항

- 입법상, 규정상 그리고 계약상 요구사항들의 준수

- 보안 교육, 훈련과 인식 요구사항들

- 사업연속성관리

- 정보보안정택 위반의 결과

- 관련 용어의 정의

■ 정보보호 정책 세트

- 상위정보보호정책 (High-level Information Security Policy)

- 데이터 분류 정책 (Data Classification Policy)

- 사용 허가 정책 또는 앙 이용 목적 제한 방침 (Acceptable Usage Policy or Acceptable Use Policy) - AUP

- 최종사용자 컴퓨팅 정책 (End-User Computing Policy)

- 접근통제정책 (Access Control Policy)

9. 정보전략기획 (ISP : Information Strategic Planning)

■ 경영 전략과 BSP

- 경영 전략 (Business Strategy) : 기업이 환경에 적응하고 목적을 달성하는 과정에서 상호 작용하고 자원을 활용하는 패턴

- 경영 전략 기획 (BSP : Business Strategic Planning) : 포괄적인 경영 전략을 실천하기 위한 구체적인 구현 계획을 수립하는 과정

■ 정보 전략 계획 (ISP : Information strategic Planning) 수립

- 경영 전략 및 목적 달성을 지원하기 위한 정보와 정보시스템 및 정보 관리 조직에 대한 구조를 설계하는 과정

- IS 조직의 장기/단기 계획은 조직 전체의 계획 (경영 전략)과 일관성이 있어야 한다.

- 본격적인 ISP 앞서 경영 전략, 정책 및 업무 요구사항을 분석한다.

- 그러므로 IS 전략 계획서에는 경영 목표와 전략, 조직의 정보 요구사항, IS 요구사항 등의 내용이 있어야 한다.

- 그런 다음 업무 요구사항을 충족하는 데 필요한 네 가지 아키텍처를 정의한다.

- 정보 아키텍처 : 전략적 정보 요구의 상위 구조

- 정보기술 아키텍처 : 하드웨어와 소프트웨어 및 네트워크와 같은 기반구조의 상위 구조

- 응용 시스템 아키텍처 : 응용 프로그램의 상위 구조

- 정보 관리 조직 : IT 기능의 외주 여부와 범위, IT 기능의 권한 분배

10. 정책과 절차

■ 정책 (Policy) cf. 국문으로 “방침”으로도 번역

- 상위 수준의 문서로서 한 조직의 기업 철학, 고위 경영진과 업무 프로세스 책임자의 전략적 사고를 대변한다.

- 경영진은 정책을 정기적으로 검토해야 하며, 상황 변화로 인해 정책 변경이 필요할 때면 이를 즉시 반영해야 한다.

- Top Down 접근법 : 상위 조직의 정책을 먼저 개발한다. 일관성이 더 잘 확보된다.

- Bottom Up : 일선 실무 부서의 정책을 먼저 개발한다. 실용적이며 일선 부서의 위험 관리 현안이 더 잘 반영된다.

- 바이러스 통제, 불법, 소프트웨어 통제 및 업무 연속성 계획 등을 개발할 때는 우선적으로 관련 정책을 먼저 공표해야 한다.

■ 절차 (Procedures) / 실무 (Practices)

- 자세하게 기술된 문서로서, 모 정책으로부터 도출되어야 한다.

- 절차는 정책보다 더 동적으로 변경되어야 하며 수시적인 검토가 필요하다.

- 절차서에는 업무 목적을 달성하는 활동들과 함께 통제 활동도 기술되어야 한다.

11. 채용 / 평가 / 교육

■ 인적 자원 라이프사이클 (Human Resource Life Cycle)

■ 채용 (Hiring)

- 직무에 적합한지 그리고 신분이 확실한지를 확인하여야 한다.

- 비정규 직원에 대한 통제 및 법적 요구사항의 충족 여부도 확인하여야 한다.

- 사규 (Handbook)를 이용하여 회사의 보안 정책, 휴가 및 상벌 정책, 비상시 행동 요령 등을 전달하여야 한다.

■ 일정 수립 / 시간 보고 & 평가 / 보상 / 승진

- 효율적 운영을 위한 일정 수립 그리고 일정 감시를 위한 시간 보고가 이루어져야 한다.

- 조직의 목표와 일치하면서 객관적이고 공정한 기준을 따라야 한다.

- 성과는 직원의 능력만이 아니라, 조직과 업무에 대한 직원의 만족도를 반영하는 것일 수 있다.

- 보상과 승진은 평가 결과에 근거해야 한다.

■ 훈련 및 개발 (Training and Development)

- 훈련은 현재의 필요를 충족하기 위한 교육이다.

- 개발은 미래의 필요를 대비하기 위한 교육이다.

12. 퇴사 절차

■ 퇴사 (Termination)

- 퇴사 및 해직 절차의 문서화가 필요하다.

- 가장 중요한 퇴사 절차는 논리적 접근 권한의 삭제이다.

- 논리적 접근 권한은 퇴사 결정이 이루어진 후 신속히 제거해야 한다.

- 가장 확실한 방법은 주기적으로 전 직원의 접근 권한을 무효화한 다음, 다시 접근 권한 신청을 받는 것이다.

- 퇴사 결정 시 모든 접근용 열쇠, ID 카드 및 배지의 회수, 로그-온 ID와 패스워드의 삭제 등이 수반되어야 한다.

- 급여 파일에서 퇴직자를 제외해야 한다.

- 기업 경영에 대한 인식을 알아보기 위해 퇴사 면담 (Exit Interview)을 시행한다.

- 모든 회사 재산을 반납받는다.

- 비자발적 퇴사자인 경우 퇴사자가 회사 밖으로 나갈 때까지 직원이 함께 동행(escort)한다.

13. 아웃소싱 실무와 감사

■ 아웃소싱 실무

- 조직이 정보처리 기능의 일부 또는 전부에 대한 통제를 외부 기관에 맡기는 계약 협정이다.

- 아웃소싱의 장점은 다음과 같다.

- 고급 지식의 단기 활용

- 핵심 역량 집중

- 원가 절감

- 소유 비용(TCO : Total Cost of Ownership) 절감

- 조직의 유연성

- 기술 변화의 수용

- 아웃소싱 환경에서의 성과 감시는 IT 관리자의 책임이다.

■ 아웃소싱 감사

- 아웃소싱 계약과 업무 요구사항의 일치성을 검토한다.

- 벤더의 재무 연속성 및 운영 연속성을 확인한다.

- 아웃소싱 서비스의 연속성은 고객사의 경영진의 책임이다.

- 운영에 대한 감사 권한이 보장되어 있는지 검토한다.

- 감사는 고객사가 직접 수행하거나 제삼자 감사 보고서를 제출하게 할 수 있다.

- 고객사에 적용되는 보안 및 법률 요구사항은 벤더에게도 동일하게 적용되는지 검토한다.

- 벤더가 외국업체일 경우에는 사법 관할권, 세무 관계, 통신 등의 사항도 고려해야 한다.

- 접근 통제, 위반 사항 관리, 변경 통제 및 시험 그리고 네트워크 통제의 적절성을 검토한다.

14. 직무 분리

■ 의의

- 양립할 수 없는 (Incompatible) 업무들을 분리하는 조직 통제 절차

| 장점 | 단점 |

| - 업무 효율의 제고 - 책임 소재의 명확한 식별 - 오류/부정 억제 |

- 지나친 기능 분리로 인한 업무 비효율 - 부서간 의사소통 및 융화 장애 |

■ 직무 분리 원칙

- 원칙 1 : 사용자 부서와 IT 부서의 기능은 분리되어야 한다.

- 거래 승인은 사용자 부서가 한다.

- 소유자는 데이터 무결성을 확인하고 사후 조정한다.

- Cf. 데이터 통제 그룹은 제한적으로 조정한다.

- 소유자는 사용자의 접근 요청을 문서로 승인해야 한다.

- 원칙 2 : (IT 부서 내) 개발과 운영이 분리되어야 한다.

- 이는 프로그램의 부정 변경을 예방하기 위한 것이다.

- 라이브러리를 분리하고 접근을 제한해야 한다.

- 시스템 분석가와 응용 프로그래머는 겸임을 할 수 있다.

- 시스템 프로그래머는 응용 프로그래머와 겸임을 할 수 없다.

- 원칙 3 : (운영 기능 내) 입출력과 처리가 분리되어야 한다.

- 데이터 통제 그룹과 운영자는 겸임을 할 수 없다.

- 원칙 4 : 독립적 보증 및 감독 기능은 그 대상과 분리되어야 한다.

- QA, DBA, SA(Security Administrator)는 겸임 가능하다.

- QA : 시스템 개발과는 겸임을 할 수 없다.

- SA : 시스템 개발 및 운영 모두와 겸임을 할 수 없다.

- 변경 관리자 : QA와는 가능하지만, SA와는 겸임할 수 없다.

- IS 감사인 : 모든 IT 기능과 겸임할 수 없다.

15. 직무 분리 미비 시 보완 통제 (Compensating Control)

■ 의의

- 양립할 수 없는 (Incompatible) 업무들을 분리하는 조직 통제 절차로서 직무분리가 되어야 하지만 조직의 특성을 감안한 조직체계가 불가능할 경우 보완통제라도 구성되어 있어야 한다.

| 보완통제의 종류 | 특징 |

| 감사 증적 (Audot Trails) | - 실제 거래 흐름을 추적할 수 있게 한다. - 적합한 직무분리의 보완 통제이다. - 개시자, 입력 일시 및 유형, 거래가 포함한 정보필드, 거래가 갱신한 파일 등을 식별할 수 있어야 한다. |

| 조정 (Reconiliation) | - 조정 역시 궁극적으로 사용자의 책임이다. - 데이터 통제 그룹이 부분적으로 수행한다. - 조정 전 대조 (balancing)가 선행되어야 한다. |

| 예외 보고 | - 보고 및 시기 적절한 처리가 보증되어야 한다. - 감독 직급에 의한 검토가 이뤄져야 한다. - 예외 보고를 검토했다는 증거로서 검토자 서명 등이 있는지 검토해야 한다. |

| 거래 로그 | - 수작업 또는 자동 생성되어야 한다. - 자동화된 거래 로그는 처리된 모든 거래에 대한 기록을 제공한다. |

| 감독자 검토 | - 관찰 및 질의로 혹은 원격에서 수행될 수 있다. |

| 독립적 검토 | - 오류 또는 부정행위에 대한 적발을 도움을 준다. |

16. IT 조직 내 역할과 책임

■ 운영 (Operation)

- 운영은 정보 처리 설비(IPF)와 같은 의미이다.

- 물리적 보안, 데이터 보안 및 처리 통제의 책임을 진다.

■ 데이터 통제 그룹 (Data Control Group)

- 데이터 통제 그룹은 원시 문서의 취합, 배치 통제 합계 준비, 입력 일정 계획 수립, 출력물 배포 등의 책임을 진다.

- 출력 단계에서 배치 합계 비교와 조정을 수행한다.

■ 라이브러리안 (Librarian)

- 프로그램과 데이터 파일의 사용 / 회수 / 보관 / 기록을 책임진다.

■ 보안 관리 (Security administrator)

- 보안 정책의 주기적 검토 및 변경 필요 사항의 건의를 수행한다.

- 정책 수립을 감독할 책임은 고위 경영진에 있다.

- 인가된 사용자 ID와 패스워드의 발행과 적절한 유지에 관한 보안과 기밀성을 유지한다.

- 보안 위반사항을 감시하고 바로잡는다.

■ 데이터베이스 관리 (Database administraotr)

- 데이터를 물리적으로 정의하고 성능 향상을 위해 변경한다.

- DB 접근 통제, 동시성 통제 (Concurrent control) 등을 구현한다.

- DB 사용을 감시하고, 성능 통계를 수집하며, 최적화 (tuning)한다.

- 백업과 복구 절차를 정의하고 수행한다.

- DBA에 대한 밀착 통제 방안 : (1) 직무 분리 (2) DBA 활동에 대한 경영진의 승인 (3) 접근 로그 및 활동에 대 한 감독자 검토 (4) 데이터베이스 도구 사용에 대한 적발 통제

■ 시스템 분석 (System analysis)

- 사용자의 요구사항을 분석하고 정의한다.

- 사용자 요구사항을 근거로 프로그램 명세서를 작성한다.

■ 응용 프로그래밍 (Applications programming)

- 프로그램 명세서에 따라 코딩과 디버깅을 수행한다.

- 단위 테스트(= 모듈 테스트)를 수행한다.

- 기준 시스템을 유지 보수할 때도 활동한다.

■ 기반구조 개발 및 유지 보수 (인프라 개발 및 유지 보수) (Infrastructure Development & Maintenance)

- 운영체제를 포함하여 시스템 소프트웨어의 유지관리를 책임진다.

- Cf. 시스템 프로그래밍 (Systems programming) 기능을 포함한다.

- 기술 지원 관리자의 감독을 받는다.

- Cf. 시스템 소프트웨어의 가용성은 철저히 통제되어야 한다.

- Cf. 시스템 전반에 대한 접근이 가능하므로, IS 경영진은 밀착 감시 (Close Monitoring)를 해야 한다.

■ 네트워크 관리 (Network management)

- LAN과 WAN을 비롯하여 웹 서버, 방화벽, 프락시 서버, 라우터, 스위치 및 다양한 소프트웨어들을 관리한다.

■ 헬프 데스크 관리 (Help desk administrator)

- 최종 사용자들이 제기하는 기술적인 질문에 대한 답변을 책임진다.

- Error log

17. IT 거버넌스 구조 및 구현 감사

■ 위험 지표 식별

- 사용자들의 부정적 태도, 납기 / 예산의 잦은 초과, 높은 이직률, 과다한 예외보고서, 미숙한 직원들, 지나친 소수 직원 의존, 동기 부여 및 훈련의 부족 등

- 거버넌스 / 통제 / 위험 관리 / 자원 관리 / 프로젝트 관리 / 품질 관리상의 미비점을 파악할 수 있다.

■ 문서 검토

- 정보기술 전략, 계획 및 예산

- 보안 정책

- 조직도 / 기능도

- 개인별 직무 기술서

- 운영 위원회 보고서

- 시스템 개발 및 프로그램 변경 절차

- 운영 절차

- 인사 관리 매뉴얼

■ 계약 참여 및 검토

- 계약 요건 개발

- 계약 견적서 (또는 제안서) 프로세스

- 계약 선정 프로세스

- 계약 인수

- 계약 유지보수

- 계약 준수

18. 성과 측정과 성숙도

■ 성과 최적화

- 추가 투자 없이 생산성을 최대로 향상하기 위한 프로세스이다.

- 성과 최적화는 성과 지표에 의한 성과 측정으로부터 시작한다.

19. 정보시스템 기능의 소싱 실무

■ 클라우드 컴퓨팅 서비스 모델

| 운영 모델 | 설명 | 고려사항 |

| 사설 클라우드 (Private Cloud) | - 오직 한 조직만의 위해 운영 - 자체 조직이나 외부 업체에서 관리 |

- 클라우드 서비스로 인한 위험이 가장 적음 - 공공 클라우드에 비해 확장성과 민첩성 이 떨어질 수 있음 |

| 공동 클라우드 (Community Cloud) | - 회원조직간에 공유 - 같은 목적의 틍정 공동체를 지원 - 공동지자체 조직이나 외부업체에서 관리 |

- 사설 클라우드의 고려사항 포함 - 자사의 데이터가 경쟁사의 데이터와 함께 저장 |

| 공개 클라우드 (Public Cloud) | - 일반 대중 또는 거대산업집단이 사용 - 클라우드 서비스를 판매하는 조직이 소유함 |

- 공동 클라우드의 고려사항 포함 - 데이터 저장소가 불명확하고 쉽게 조화하기 어려움 |

| 하이브리드 클라우드 (Hybrid Cloud) | - 사설, 공동, 공개 클라우드 중 2가지 이상이 결합 - 데이터 및 응용프로그램의 이식성을 높이는 표준화된 기술이나 독점기술을 이용하여 상호 결합한 형태 (예 : 클라우드 간 로드분산을 위한 클라우드 버스팅 (Bursting)) |

- 결합하는 모델이 위험을 내포함 - 데이터 분류 및 라벨링은 보안관리자가 데이터를 적합 형태의 클라우드에 배정 하는데 도움 |

■ 클라우드 컴퓨팅 보안 위협

| 특징 | 위험 및 설명 | 통제 |

| 국제간 데이터 이동 | - 국가 간 법제의 차이, 정보 이송 및 개인 정보 보호초치 위반 |

- 암호화 전송, 국제 간 법 준수 강화 활동 |

| 물리적 보안 | - 클라우드 서비스 제공 (CSPs : Cloud Service Provides)가 물리적 인프라의 접근 가능 |

- CSPs가 ISO, SOX, Hippa, PCIDSS의 인증취득 권장 - CSPs의 DRP (Disaster Recovery Plan) 확인 |

| 데이터 처리 | - 비인가된 노출, 계약 만료 시 데이터 파기 상태, 기밀성 손상 |

- 기술상세정보를 요구하여 파기 조치 확인 - 계약서에 파기 및 반납 조건 명시 |

| 다중 임대 및 분리 실채 | - 물리적 리소스의 동적 할동이 가능 | - 데이터 프라이버시 통제 활동 요구 - SLA (Service Lavel Agreement)에 명시 |

20. 사고 대응 관리 단계 (Incident Response Management)

- 계획 및 준비

- 탐지

- 개시

- 기록

- 평가

- 격리

- 소거(박멸)

- 이관

- 대응

- 복구

- 종료

- 보고

- 사후 검토

- 교훈점

■ Cf. 컴퓨터 포렌직 (Computer Forensic)

- 법원에서 법적으로 허용(채택)하는 방식으로 디지털 증거를 ① 식별, ② 보존, ③ 분석 및 ④ 제시하는 과정

- 컴퓨터 포렌직의 구비 조건 3가지 : ① 무결성, ② 연계 보관 시의 원칙 및 ③ 채택성 확보

'let's study > CISA' 카테고리의 다른 글

| [Domain 5] 정보자산의 보호 (요약) (4) | 2023.01.27 |

|---|---|

| [Domain 4] 정보시스템 운영, 사업 연속성 (요약) (2) | 2023.01.27 |

| [Domain 3] 정보시스템 구입, 개발 및 구현 (SDLC) (요약) (0) | 2023.01.27 |

| [Domain 1] IS 감사 프로세스 (0) | 2023.01.27 |